À DOUBLE TOUR.

SÉCURITÉ ET PROTECTION AVEC LOBSTER_DATA.

Safety first. C’est particulièrement vrai dans le monde de l’IT. Les données n’étant pas uniquement des informations brutes, mais également des ressources très précieuses qu’il faut protéger à tout prix. D’autant plus quand les entreprises internationalisent leur activité. Elles sont dans l’obligation de se conformer aux réglementations et normes locales en matière de sécurité. Lobster_data est là pour accompagner les entreprises dans ces changements.

ILS NOUS FONT CONFIANCE

Les exigences de sécurité

Afin de sécuriser les systèmes IT et protéger les données commerciales et de se conformer aux exigences légales, il est primordial de prendre en compte les précautions suivantes.

Authentification

Vérification de l’identité des utilisateurs souhaitant accéder au service.

Autorisation

Autorisation des actions qu’un utilisateur peut effectuer dans le service.

Contrôle des accès

Limitation des accès en fonction du rôle et des compétences de l’utilisateur.

Confidentialité

Protéger les informations sensibles contre les accès et les divulgation non autorisés.

Intégrité

Interdire toutes les manipulations non prévues ou autorisées des données.

Audit

Suivre et enregistrer toutes les activités pour vérifier leur conformité.

Conformité

Respect de toutes les règlementations légales et spécifiques au secteur.

Contrôle de la transmission

La protection par le biais du chiffrement des données, tant pendant la transmission que dans le stockage.

Disponibilité

Accès sécurisé aux logiciels et aux données pour les utilisateurs et les autorisations autorisées.

Sauvegarde & Récupération

Récupération des données en cas d’incident, défaillance ou situation urgente.

Sécurité

Sécurité avant tout : Lobster_data est continuellement contrôlé pour éviter les failles de sécurité. Chaque version subit un audit approfondi et des tests d’intrusion réalisés par des auditeurs externes. Des tests unitaires sont également effectués pour garantir la qualité logicielle et protéger les informations sensibles. Chez Lobster, nous nous engageons à offrir une plateforme fiable et sécurisée.

La sécurité est notre priorité chez Lobster ! Nous mettons tout en œuvre pour garantir la sécurité de nos solutions logicielles afin de protéger les données de nos clients contre les cyberattaques et les piratages.

Pour assurer un niveau de sécurité élevé, nous utilisons les scénarios d’attaque de l’Open Web Application Security Project (OWASP) et des outils de test dynamiques. Grâce à notre pipeline CI/CD, nous détectons et éliminons rapidement les nouvelles vulnérabilités dès le début du développement.

En cas d’erreur ou de faille de sécurité, nous réagissons rapidement en fournissant des corrections à nos clients via notre centre de mise à jour intégré dans Lobster_data. Nous maintenons ainsi notre logiciel à jour et améliorons continuellement ses fonctionnalités.

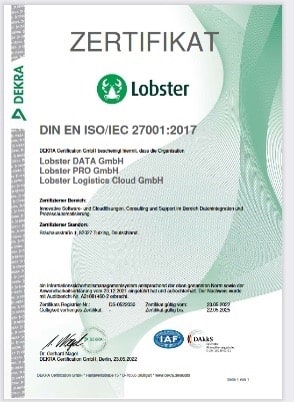

Nos certifications ISO 27001 démontrent notre engagement envers la sécurité de nos solutions logicielles. Nous nous conformons aux normes de sécurité les plus strictes et nous soumettons à des examens approfondis effectués par des organismes de certification reconnus tels que DEKRA et TÜV.

La sécurité de vos données est essentielle pour nous, et nous travaillons sans relâche pour assurer leur protection. Chez Lobster, vous pouvez avoir confiance en la sécurité de nos logiciels pour gérer avec succès vos informations sensibles.

MODULE DE SÉCURITÉ.

En plus des procédures de test lors du développement du logiciel et de la certification par des organismes reconnus, Lobster propose également des options d’architecture garantissant une sécurité et une disponibilité maximales : Un serveur DMZ en option ainsi que des concepts d’extension pour une haute disponibilité et une répartition optimale du load balancing.

En association avec des fournisseurs de Cloud public tels que AWS, Azure et Google Cloud (offrant un haut niveau de sécurité opérationnelle grâce aux mises à jour et correctifs en temps réel) l’architecture Lobster garantit une protection contre les cyberattaques tout en restant économiquement viable.

Pour assurer une sécurité maximale, les clients ont également la possibilité de choisir Lobster Cloud, qui prend en charge toutes les opérations d’infrastructure côté client et Lobster_data.

Lobster accompagne les clients de Lobster Cloud en leur fournissant des formations spécifiques dès le début. La documentation d’installation contient des informations essentielles telles que les adresses IP, les ports et les répertoires de l’infrastructure.

Les instructions d’installation, les préparatifs pour les mises à jour, les consignes de sécurité générales et les nouveautés importantes sont disponibles sur le portail client. Chaque mise à jour est accompagnée d’un aperçu détaillé des erreurs corrigées et des améliorations logicielles, avec des numéros de ticket uniques.

Certifications de sécurité.

Lobster aide les entreprises à sécuriser leurs flux numériques dans le monde entier. Par exemple, avec l’utilisation du protocole Odette File Transfer Protocol (OFTP) développé par Odette International. Lobster prend en charge toutes les versions d’OFTP, est certifié par Odette pour OFTP2 et figure sur la liste Odette en tant qu’éditeur de logiciels conforme à OFTP.

Lobster a récemment obtenu la certification AS2 de Drummond pour notre module de communication. Cette norme est largement utilisée dans divers secteurs pour sécuriser les échanges d’informations commerciales importantes.

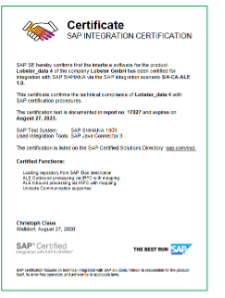

De plus, nous sommes certifiés pour SAP S/4HANA, répondant ainsi aux exigences de qualité élevées de SAP pour les scénarios d’intégration. Cette certification témoigne de notre expertise et de la compatibilité de Lobster_data avec la dernière génération de SAP.

Nous utilisons lobster et il fait tout ce dont nous avons toujours rêvé, et même plus.

Bardo Schütz

Chiffrement des données.

La transmission de données à caractère personnel et d’autres données sensibles doit être chiffrée. Pour répondre à cette exigence, Lobster_data permet de signer et de chiffrer les données à l’aide de certificats. La transmission des données via les réseaux s’effectue également par connexion sécurisée, par exemple avec les protocoles de communication SCP, SFTP, HTTPS, AS2, AS4.

Les certificats utilisés pour le chiffrement et la signature sont gérés de manière centralisée par Lobster_data dans la gestion des partenaires. Lobster_data propose, via Let’s Encrypt, la création de ses propres certificats TLS gratuits avec renouvellement automatique des certificats pour le nom d’hôte du système concerné et la possibilité de signer l’autorité de certification. Pour cela, il est également possible d’utiliser les Cipher Suites pour la nouvelle version TLS 1.3.

IDENTIFICATION DES VIRUS.

Un antivirus est essentiel pour activer la protection contre les menaces et repousser les cyberattaques. Il analyse les fichiers transférés à la recherche de logiciels malveillants et, en cas de détection, met les fichiers concernés en quarantaine. Pour plus de sécurité, nous proposons à nos clients d’intégrer leur propre antivirus dans leur système Lobster_data.

CONNEXION SÉCURISÉE.

La connexion à Lobster se fait via plusieurs moyens d’authentification : Single Sign On (SSO), Two Factor Authentication (2FA) ou Multi Factor Authentication (MFA).

Le SSO permet aux administrateurs de gérer de manière centralisée l’authentification et les autorisations pour toutes les applications et tous les services ainsi que de vérifier facilement le bon respect des directives de sécurité internes et les prescriptions légales. Il permet également aux utilisateurs de ne s’authentifier qu’une seule fois pour accéder à toutes les applications et services.

2FA ajoute un niveau de sécurité : Un code d’accès envoyé par le biais d’une application sur le smartphone de l’utilisateur. Ce code doit être saisi en plus des identifiants de connexion.

MFA permet à l’utilisateur de s’identifier à l’aide de plusieurs données personnelles. La multiplication des données demandées augmente considérablement la sécurité.

LDAP

Grâce au Lightweight Directory Access Protocol LDAP, il est possible de demander des authentifications et des autorisations pendant le traitement des données dans le processus de mapping. Les autorisations déterminées en parallèle durant l’exécution jouent un rôle important pour la sécurisation d’un workflow par d’autres validations ou décisions.

Lobster_data propose également différentes fonctionnalités pour insérer des opérations dans une base de données du serveur de log, authentifier des sessions, supprimer des entrées LDAP, rechercher et comparer des entrées avec différentes commandes, modifier des entrées existantes, effectuer des requêtes ou autoriser certaines opérations.

De plus, l’authentification via OAuth 2.0 est standardisée dans Lobster_data et disponible pour différents scénarios. Par exemple, pour les contrôles d’accès lors des connexions REST, tant en tant que client pour la récupération de données qu’en tant que serveur pour la mise à disposition de données, ou pour l’authentification des e-mails dans le cadre d’une connexion IMAP ou SMTP.